黑客破防!Palo Alto防火墙遭0day漏洞后门攻击!

黑客如何利用0day漏洞渗透Palo Alto Networks防火墙?

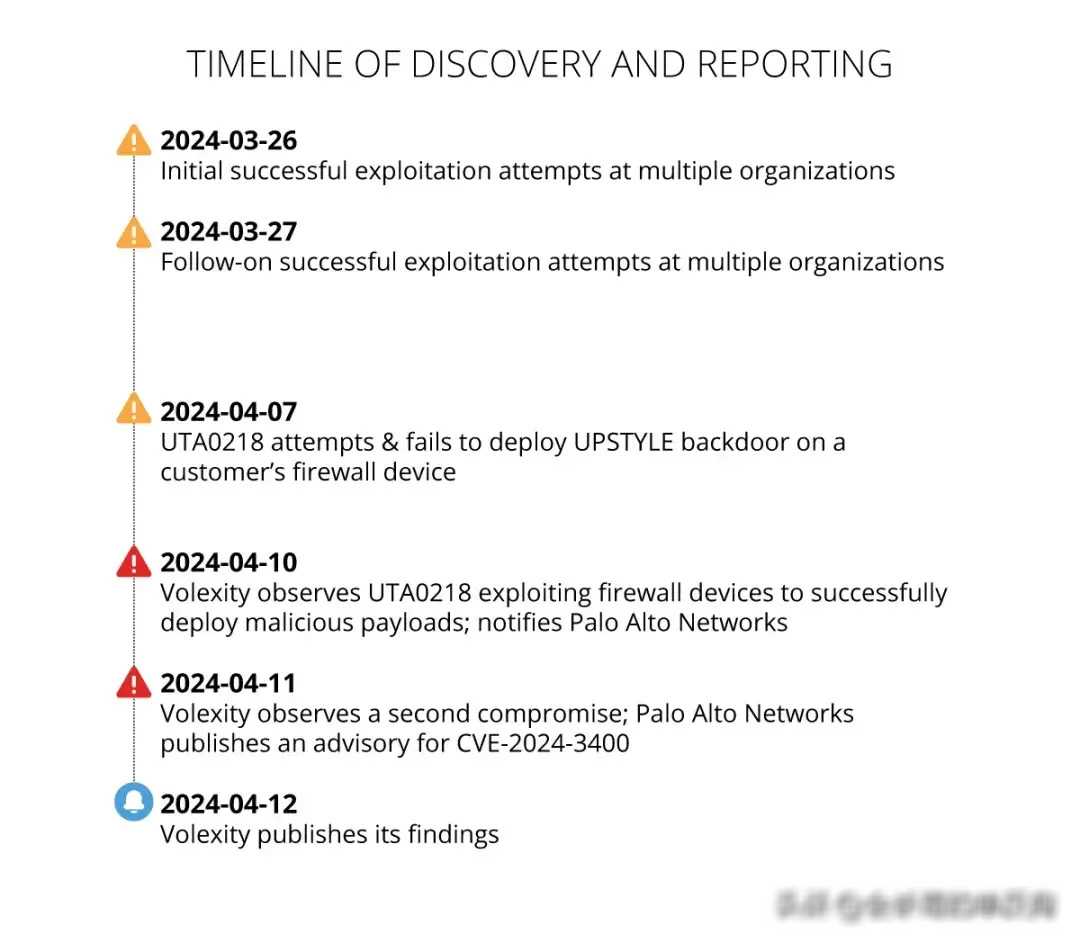

在网络安全领域,防火墙一直被视为保护企业网络的第一道防线。最近的一个事件却让我们对防火墙的安全性产生了新的思考。据Volexity安全研究人员警告,一个疑似国家背景的黑客组织已成功利用Palo Alto Networks防火墙中的0day漏洞,对多个组织进行了长达两周的后门攻击。这一事件不仅引起了业界的广泛关注,也让我们再次认识到了网络安全的重要性。

一、0day漏洞的威胁

我们需要了解什么是0day漏洞。0day漏洞,又称零日漏洞,是指已经被发现但尚未被官方修复的软件漏洞。由于官方尚未发布修补程序,这些漏洞往往会被黑客利用,对企业网络造成严重的安全威胁。在这次事件中,黑客正是利用了Palo Alto Networks防火墙中的0day漏洞,成功地对多个组织进行了攻击。

Palo Alto Networks是一家知名的网络安全设备提供商,其防火墙产品被广泛应用于各种网络环境。这次事件却让我们看到了即使是知名厂商的产品也存在安全隐患。据Palo Alto Networks官方披露,该漏洞被追踪为CVE-2024-3400,CVSS评分为10/10,意味着这是一个极其严重的安全缺陷。

二、攻击过程揭秘

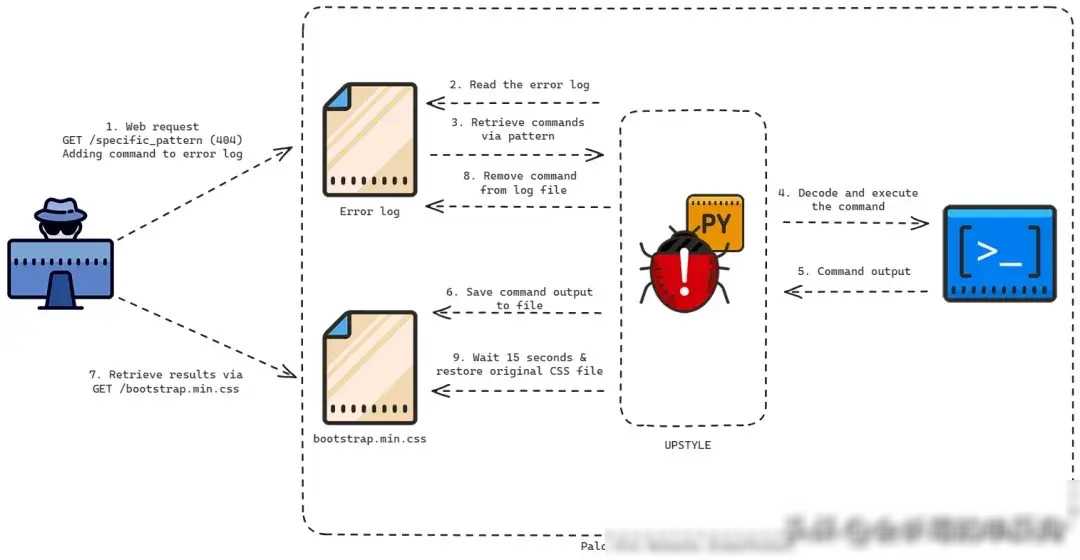

那么,黑客是如何利用这个0day漏洞进行攻击的呢?据Volexity安全研究人员分析,攻击者首先利用该漏洞在防火墙上执行了任意代码,然后注入了一个名为Upstyle的基于Python的后门。通过这个后门,攻击者可以远程控制受感染的防火墙,执行各种恶意操作。

在攻击过程中,黑客展现出了极高的技术能力和明确的攻击目标。他们不仅从远程服务器下载了额外的工具,以便于访问受害者的内部网络,还在受害者的网络中迅速横向移动,提取敏感凭证和其他文件。这种攻击方式不仅具有高度的隐蔽性,而且能够迅速扩大攻击范围,对受害者造成巨大的损失。

三、受影响的设备与应对措施

根据Palo Alto Networks的官方声明,所有运行PAN-OS版本10.2、11.0和11.1且启用了GlobalProtect**和设备遥测的设备都容易受到此次攻击。这意味着许多使用Palo Alto Networks防火墙的企业都可能成为黑客的目标。

为了应对这一威胁,Palo Alto Networks已经承诺在未来两天内提供补丁程序。他们也建议用户采取一些紧急措施来降低风险。例如,关闭GlobalProtect**和设备遥测功能、限制防火墙的远程访问权限等。此外,企业还应该加强安全监控和日志审计,及时发现并阻止潜在的安全威胁。

四、技术分析与防范建议

从技术角度来看,这次事件再次提醒我们,任何软件产品都可能存在安全漏洞。即使是像Palo Alto Networks这样的知名厂商,也无法保证自己的产品完全无懈可击。因此,作为企业和个人用户,我们需要时刻保持警惕,加强安全意识,采取必要的安全措施来保护自己的网络安全。

我们应该定期更新和修补软件产品中的漏洞。这不仅可以降低被黑客利用的风险,还可以提高软件产品的稳定性和安全性。我们应该加强网络安全防护,如使用防火墙、入侵检测系统等工具来阻止潜在的安全威胁。此外,我们还应该加强安全监控和日志审计,及时发现并处理异常行为。

对于企业和组织来说,还需要加强员工的安全培训和教育。员工是企业网络安全的第一道防线,只有当他们具备了足够的安全意识和技能时,才能有效地防范网络攻击。因此,企业应该定期组织安全培训活动,提高员工的安全意识和技能水平。

五、结语

网络安全是一个永恒的话题。随着技术的不断发展,网络攻击手段也在不断演变。作为开发者、安全专家和企业用户,我们需要时刻保持警惕,加强安全意识,采取必要的安全措施来保护自己的网络安全。只有这样,我们才能在网络世界中畅游无阻,享受技术带来的便利和乐趣。

我们也应该关注网络安全领域的最新动态和技术进展。通过不断学习和实践,我们可以提高自己的安全技能水平,为企业的网络安全保驾护航。让我们一起努力,共同构建一个安全、可靠的网络环境!